お使いの Windows 10/11 PC で「セキュアブート」を有効にしていますか?

実は、現在多くの PC で使われている証明書の一部が 2026年から有効期限を迎え始めます。この問題は、一部では通称「2026年問題」とも呼ばれており、PC の起動に関わる重要なセキュリティ更新です。

この記事では、その「2026年問題」の概要と、お使いの PC が既に対策済みであるかを確認する方法を、初心者の方にも分かりやすく解説します。

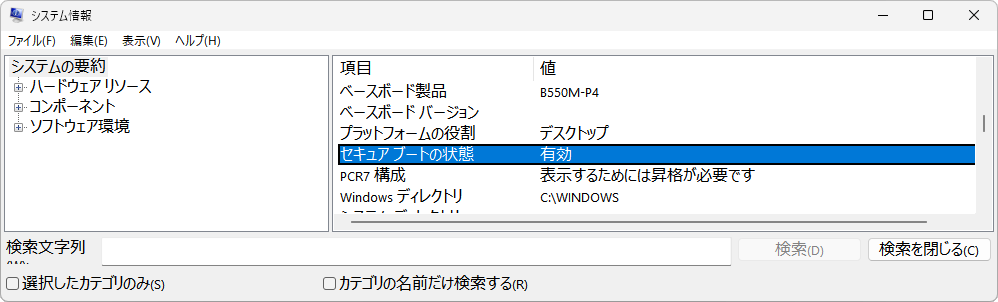

大前提:セキュアブートが有効かを確認しよう

この記事で紹介する方法は、すべてお使いの PC でセキュアブートが「有効」になっていることが前提となります。

セキュアブートが無効の状態では、証明書のチェック自体に意味がなくなってしまいますので、まず以下の手順で現在の状態を確認しましょう。

確認手順

1.Windowsキー + R を押して「ファイル名を指定して実行」を開き、「msinfo32」と入力して Enter を押します。

2.「システム情報」が開きますので、右側の項目から「セキュア ブートの状態」を探してください。

- 「有効」の場合: 問題ありません。このまま記事を読み進めてください。

- 「無効」の場合: まず PC を再起動し、UEFI/BIOS 設定画面からセキュアブートを有効にする必要があります。有効にする方法は、本ブログの別記事(または第一部で解説した方法)をご参照ください。

セキュアブートを有効にする手順:

- PCを再起動し、起動中に

DeleteキーやF2キーを連打して、BIOS/UEFI 設定画面に入ります。 - 設定の中から「CSM(Compatibility Support Module)」という項目を探し、これを「無効(Disabled)」にします。

- 次に「Boot」や「起動」メニューの中から、「BIOSモード」を「UEFI」に変更します。(CSM を無効にすると、自動的に UEFI のみになるマザーボードもあります)

- 最後に「Security」や「セキュリティ」メニューの中から、「セキュアブート(Secure Boot)」を探し、これを「有効(Enabled)」にします。

- 設定を保存して再起動します。

一部の PC ではセキュアブートキーをインストールする必要がある:

一部の PC では、セキュアブート用キーがインストールされていない場合があります。セキュアブートを有効にするためにはセキュアブート用キーをインストールする必要がありますので、下記を参考にインストールしてください。

「Install Default secure Boot keys」または「デフォルトのセキュアブート用キーをインストールする」を選択し、「はい(YES)」を押すと、工場出荷時の正しい鍵(PK, KEK, db, dbx)がインストールされ、PC は安全な「ユーザーモード (User Mode)」に移行し、セキュアブートが自動的に有効になります。

次の画像は、セキュアブート用キーがインストールされていない状態です。※筆者の PC でマザーボードの型番:B550M-P4 – BIOS(UEFI)画面です。

セキュアブート用キーがインストールされると、工場出荷時の正しい鍵(PK, KEK, db, dbx)が表示されます。(画像左下の赤枠内)

Platform Key (PK)

- これが PK です。

- セキュアブート全体のマスターキー。

Key Exchange Keys

- これが KEK (Key Exchange Key) です。

- db と dbx を更新する権限を持つ鍵のリスト。

Authorized Signatures (許可された署名)

- これが db (Signature Database) です。

- 起動を許可するOSやドライバーの署名を登録した「許可リスト」のことです。

Forbidden Signatures (禁止された署名)

- これが dbx (database forbidden executable) です。

- 脆弱性が見つかったソフトウェアなど、起動を禁止する署名を登録した「禁止リスト」のことです。

※一部のメーカー製 PC には、もう一つメーカー独自のキーが存在する場合があります。例えば、

Authorized TimeStamps(許可されたタイムスタンプ)

- これは dbt です。

- 簡単に言うと、「信頼できる時刻認証局(Time Stamping Authority – TSA)の証明書リスト」です。そのサインがいつ書かれたかを証明する、公証役場の「日付入りのスタンプ」です。

筆者の環境では、2025/10/09 にリリースされた BIOS(バージョン 3.90) に更新後、項目が追加されました。(ただ、このキーは空っぽでした)

なぜ今、証明書の確認が必要なのか? – セキュアブートの「2026年問題」

- 概要: 現在、多くの PC で使われているセキュアブート証明書(2011年版)が、2026年から順次有効期限切れを迎えます。

- リスク: 未対策の場合、将来的に OS が起動しなくなったり、セキュリティ更新が適用できなくなったりする可能性があります。

- 解決策: この問題は、新しい「2023年版」の証明書を PC に追加することで解決されます。

- 補足: 通常、この対策は Windows Update などを通じて自動で行われますが、この記事ではその適用状況を自分の目で見て確認する方法をご紹介します。

この証明書の更新が、あなたの PC にどのような影響を与える可能性があるのか、そしてそのリスクに備えて今すぐやるべき 2つの重要な対策については、こちらの記事で詳しく解説しています。

【警鐘】BIOS操作でPCが起動不能に?セキュアブート更新に備える「3つの対策」

次の記事では、イベントID 1801(セキュアブートCA/キーに関する通知)の詳細と、セキュアブート証明書を手動で更新する方法(仕組み)を解説しています。

イベントビューアーに「エラー 1801 (TPM-WMI)」が記録される原因とMicrosoftの公式対処法

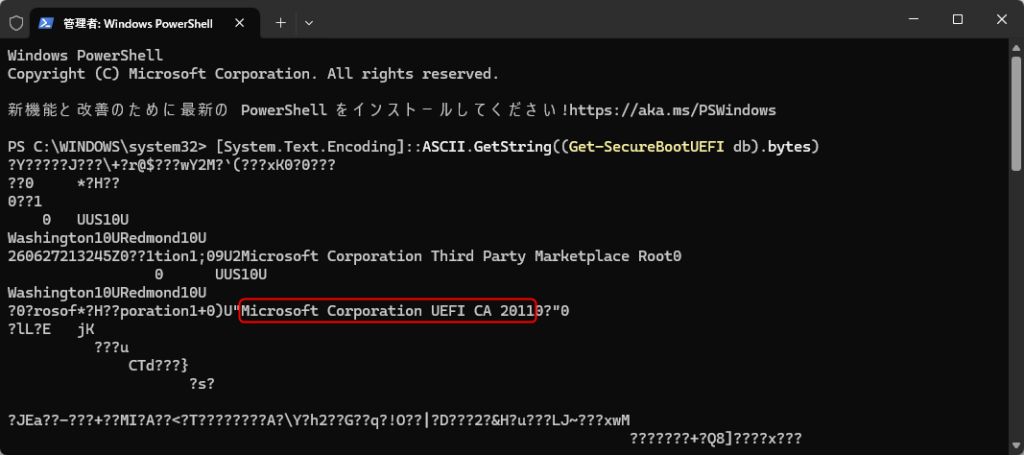

確認方法1:PowerShell コマンドで証明書のバージョンを確認する

Windows に標準搭載されている PowerShell を使って、UEFI に登録されている証明書の情報を直接読み取る方法です。

手順:

1.スタートボタンの上で右クリック>「ターミナル(管理者)」または「Windows Powershell(管理者)」をクリックします。

2.次のコマンドを入力して Enter を押します。

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes)結果の見方:

大半が文字化けして表示されますが、これは正常です。

文字化けした文字列の中に「Windows UEFI CA」や「Microsoft UEFI CA」という文字の後に「2023」の記述があれば、新しい証明書がインストールされています。

※「2011」という古い証明書が残っているのは、互換性を維持するためであり問題ありません。

Windows 11 の場合、多くの環境では「U”Microsoft Corporation UEFI CA 20110?”0」や「U%Microsoft Windows Production PCA 20110?”0」が見つかると思います。

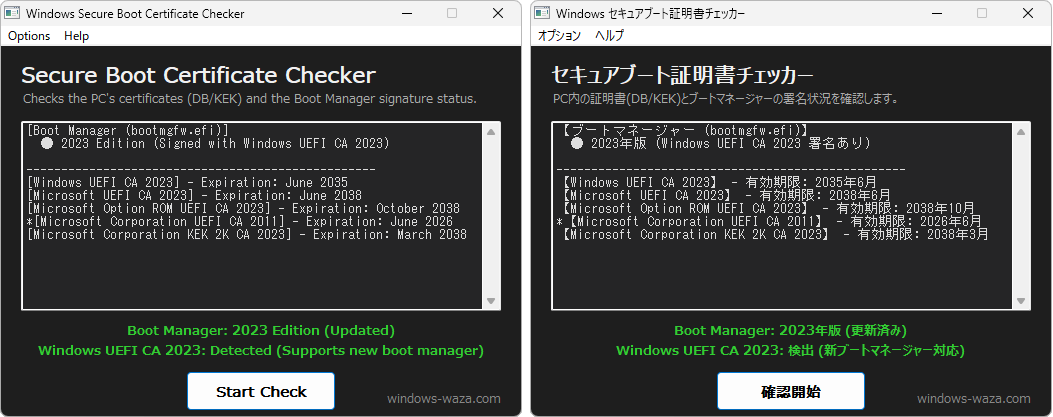

確認方法2:Windows セキュアブート証明書チェッカーでワンクリック確認

コマンド操作は少し難しいと感じる方のために、この確認作業をワンクリックで簡単に行えるツール「Windows セキュアブート証明書チェッカー」を作成しました。

ただし、お使いの PC 環境によっては正しく動作しない可能性もありますので、あくまで手軽な確認手段の一つとしてご活用ください。

ツールのダウンロード方法:

更新履歴:

2025/10/11 Ver 1.0.0.1:下記の 4つの証明書のみを取得するように修正しました。

- 「Microsoft UEFI CA」(サード パーティ製のブート ローダーと EFI アプリケーションに署名します。)

- 「Microsoft Corporation UEFI CA」(こちらは古い名前で、上と同じです。)

- 「Microsoft Corporation KEK 2K CA」(DB と DBX の更新を署名します。)

- 「Windows UEFI CA」(Windows ブート ローダーの署名に使用されます。)

※2025/10/15:ESET セキュリティソフトで不審なオブジェクトとして誤検知される場合があります。

2025/11/04 Ver 1.0.0.2:下記の証明書取得を追加。結果を見やすくしました。

- 「Microsoft Option ROM UEFI CA 2023」(サード パーティのオプション ROM に署名します。)

2026/02/03 Ver 1.0.0.3:

- UIの調整: メニューバーの追加など、画面レイアウトを一部変更しました。

- 内部処理の修正: プログラム内部の処理を見直し、動作の安定性を向上させました。

2026/02/04 Ver 2.0.0.0:

- 機能追加: ブートマネージャー (bootmgfw.efi) の署名が 2023年版(新しい証明書)になっているかを確認する機能を実装しました。

- UI の刷新: 画面デザインをダークモードに一新し、フォントを Meiryo UI および MS Gothic に変更して視認性を向上させました。

- 内部処理の修正: EFI パーティションへのアクセス処理を追加し、判定ロジックの精度を向上させました。

2026/02/06 Ver 2.1.0.0:

- 判定ロジックの不具合修正: 一部の環境で、旧バージョンの表示に含まれる「2023」という文字を誤検知し、誤って「更新済み」と判定してしまうバグを修正しました。

- 結果表示の改善: 判定結果を「Boot Manager(ブートマネージャー)」と「Windows UEFI CA 2023(証明書)」の 2段に分離し、それぞれの状態を個別に色分け表示するように変更しました。

- 判定基準の厳格化: Windows の起動に必須となる「Windows UEFI CA 2023」が DB 内に存在する場合のみ「対応」と判定するように変更しました。(KEK や Microsoft UEFI CA 2023 のみが存在する場合は「非対応」となります)

- ステータス文言の変更: 現在の状態がより直感的に伝わるよう、判定メッセージを「新ブートマネージャー対応 / 非対応」という表現に変更しました。

2026/02/14 Ver 2.2.0.0:

【主な変更点】

- 多言語UI(日本語・英語)に完全対応 OS の言語設定を自動判別し、日本語以外の環境(英語 OS など)で起動した場合は、デフォルトで英語 UI が表示されるようになりました。海外のユーザーも設定不要でそのままご利用いただけます。

- 言語の手動切り替え機能を追加 メニューバーに新しく「オプション (Options)」を追加し、起動後でもワンクリックで日本語と英語をシームレスに切り替えられるようにしました。

- 海外向けレイアウトの最適化 英語表示時でもテキストが見切れないよう、コンソールエリアの等幅フォントやテキスト配置をグローバル仕様に合わせて微調整しました。

対象ファイル:「SBCertificateChecker.exe」(Ver 1.0.0.0)

ハ/ッシュ値(SHA256):45541771c5cdd48bc6c898a082725fdf2fa609d2e2845c630682cc908302093c

対象ファイル:「SBCertificateChecker.exe」(Ver 1.0.0.1)

ハッシュ値(SHA256):53e85b24326d4b4207e1425c97f2773a4cb9bae17bec865a7b34f57011297bbb

対象ファイル:「SBCertificateChecker.exe」(Ver 1.0.0.2)

ハッシュ値(SHA256):036dd645628bbac3f9ef241345c9b060f2e9e3ca57d130515cd64edbfdbd8938

対象ファイル:「SBCertificateChecker.exe」(Ver 1.0.0.3)

ハッシュ値(SHA256):d400e398d3b331473515ad300e11369bec4c3c5977188ac8c04c6d93f0f230c4

対象ファイル:「SBCertificateChecker.exe」(Ver 2.0.0.0)

ハッシュ値(SHA256):3bfb427208f39c2445be3d22f5aae366a02885176591af194bf62380e25a78b7

対象ファイル:「SBCertificateChecker.exe」(Ver 2.1.0.0)

ハッシュ値(SHA256):fa27e2fabe917c80ecffb1d147d8dbe03ae4978a8447df42387e459051ed95cf

対象ファイル:「SBCertificateChecker.exe」(Ver 2.2.0.0)

ハッシュ値(SHA256):38a14c239d1606282a070c9518aa043ff8da0ce44eeec8a4cf33b09adf79fbec

使い方:

- 「SBCertificateChecker.zip」を解凍し、中にある「SBCertificateChecker.exe」を実行します。

- 「ユーザーアカウント制御」が表示されたら「はい」をクリックします。

- 「確認開始」ボタンをクリックします。

- 結果として、現在インストールされている証明書の一覧と、2023年版の有無が表示されます。

※バージョン 2.0.0.0 以降では、ブートマネージャー (bootmgfw.efi) の署名が 2023年版(新しい証明書)になっているかを確認する機能を実装しています。

証明書の「有効期限」を正確に調べるには?

古いバージョン(2011)の有効期限は、次のページから確認できます。

Windows セキュアブート証明書の有効期限と CA の更新

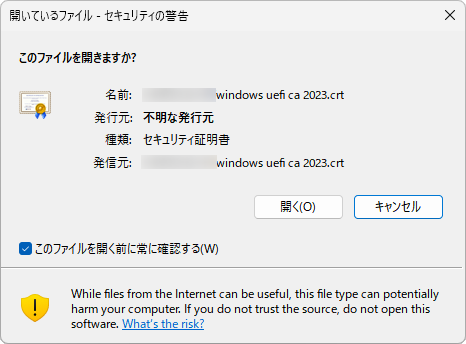

新しいバージョン(2023)の有効期限は、次のページから証明書ファイル(拡張子 .cer または .crt)を直接ダウンロードし、そのプロパティを確認するのが最も確実です。

Windows セキュア ブート キーの作成と管理のガイダンス

※PowerShell などのコマンドで有効期限を直接見ることはできません。

証明書から有効期限を確認する方法:

1.Microsoft のページ内「Windows UEFI CA 2023」などの項目の中にダウンロード URL が表示されていますので、クリックしてダウンロードします。

2.証明書をダブルクリックして開きます。

3.「開いてるファイル – セキュリティの警告」が表示されますので、「開く」をクリックします。

4.すると、証明書の情報が表示されますので、有効期限を確認してください。

「証明書のインストール」ボタンについて:

証明書を開くと「証明書のインストール」ボタンが表示されていて、気になった方もいるのではないでしょうか?

このボタンを押してインストールしても、セキュアブートの更新(2026年問題への対策)には全く影響がありません。

なぜ影響がないのか? – 2つの異なる「証明書ストア」

PC には、証明書を保管しておく場所(証明書ストア)が大きく分けて 2つあり、それぞれ全く別の役割を持っています。

1. UEFIファームウェアの証明書ストア (db, dbxなど)

- 役割: PC の電源を入れ、Windows が起動する前の段階で、ブートローダーなどが安全かを検証します。

- 場所: マザーボード上の特殊なメモリ(NVRAM)に保存されています。

- 例え: ビルの警備室が持つ「マスターキーリスト」。このリストにないと、そもそもビルに入館できません。

2. Windows OS の証明書ストア

- 役割: Windows が起動した後に、ソフトウェアの署名や Webサイトの SSL/TLS 証明書などを検証します。

- 場所: Windows のシステムファイル内に保存されています。

- 例え: ビルの中のテナント(会社)が持つ「取引先リスト」。ビルに入館した後の、社内での業務に使います。

「証明書のインストール」ボタンは、後者の Windows OS の証明書ストアに証明書を追加する操作です。

ビルの例えで言うと、「取引先リスト」に新しい会社を追加するようなもので、警備室が持つ「マスターキーリスト」には何の影響もありません。

では、どうやってセキュアブートを更新するのか?:

セキュアブートの証明書(警備室のマスターキーリスト)を更新するには、OS レベルの操作ではなく、PC の土台である UEFI/BIOS ファームウェアに働きかける必要があります。

そのための正しい方法が、これまでお話ししてきた以下の2つです。

- Windows Update: Microsoft が OS の更新を通じて、ファームウェアの更新を促します。

- UEFI/BIOSアップデート: PC メーカーが提供するファームウェアの更新プログラムを適用します。

したがって、ダウンロードした証明書を自分で「インストール」する必要はなく、また、インストールしてもセキュアブートの問題解決には繋がらない、ということになります。

まとめ

- 要点の再確認:

- セキュアブート証明書には有効期限があり、「2026年問題」への対策として新しい「2023年版」証明書への更新が進んでいる。

- 対策状況は、PowerShell または確認ツールで確認できる。

- ほとんどの場合、更新は自動で行われるため、ユーザーがすべきことはセキュアブートを有効にすることと、Windows Update などを最新に保つこと。

PC のセキュリティは目に見えにくい部分ですが、このように仕組みを理解し、時々状態を確認することで、より安心して PC を使い続けることができます。この記事がその一助となれば幸いです。

【関連リンク】