多くの人が Windows PC を使って WordPress で個人のブログやサイトを運営しています。

しかし、そのサイトのセキュリティ対策は万全でしょうか?この記事では、お使いの Windows PC から大切な WordPress サイトを守るための、具体的なセキュリティ設定について分かりやすく解説します。

WordPress の管理画面にログインし、ふとログイン履歴を見て「海外からの不審なアクセスが大量にある」「身に覚えのないログイン失敗が記録で埋め尽くされている」…そんな経験はありませんか?

その現象の正体は、多くの場合「ブルートフォースアタック(総当たり攻撃)」です。

ブルートフォースアタックとは?その仕組みと狙いを理解する

まず、敵の正体を知ることから始めましょう。ブルートフォースアタックは、決して特別なサイトだけを狙った高度な攻撃ではありません。

ブルートフォースアタック(総当たり攻撃)の単純な仕組み

ブルートフォースアタックとは、その名の通り「力ずくの攻撃」です。攻撃者は、特定のユーザー名(例えば「admin」やサイトドメイン名、あなたが公開しているユーザー名)に対して、パスワードとして考えられるあらゆる文字列の組み合わせを、プログラムを使って自動的に、かつ高速で試行し続けます。

まるで、金庫のダイヤル錠を「0000」「0001」「0002」…と順番に全て試していくようなものです。単純ですが、時間さえかければいつかは突破できてしまう可能性があります。

なぜ WordPress は特に狙われやすいのか?

全世界のウェブサイトの 40% 以上が WordPress で構築されていると言われています。この圧倒的なシェアが、攻撃者にとって格好のターゲットとなっている理由です。

- ログインページの URL が共通: デフォルトでは、ログインページの URL は「ドメイン名/wp-login.php」です。攻撃者はこの URL を自動的に探し出し、攻撃を仕掛けます。

- ユーザー名が推測されやすい: 初期設定のまま「admin」を使っているケースや、サイトの著者名からユーザー名が推測できるケースが多くあります。

- プログラムによる自動化が容易: 標的を探し、攻撃を実行するまでの一連の流れをプログラムで自動化できるため、攻撃者は世界中の何百万ものサイトを同時に攻撃できます。

あなたのサイトが個人的なブログであっても、規模が小さくても、攻撃者にとっては数あるターゲットの一つに過ぎず、無差別に攻撃が仕掛けられているのです。

その攻撃、放置は危険!ブルートフォースアタックによる被害

「ログインに失敗しているなら、実害はないのでは?」と考えるのは非常に危険です。万が一、攻撃によってログイン情報が突破された場合、以下のような深刻な被害につながる可能性があります。

- Webサイトの改ざん トップページが見たこともない画像に差し替えられたり、不適切な内容を掲載されたりします。これにより、サイトの信頼性は完全に失墜します。

- 個人情報や顧客情報の漏洩 ECサイトや会員制サイトの場合、保存されている氏名、住所、メールアドレス、購入履歴などの個人情報が盗み出される危険性があります。

- ウイルスやマルウェアの拡散 サイト訪問者がウイルスに感染するような悪質なコードを埋め込まれ、あなたのサイトがサイバー犯罪の踏み台にされてしまいます。

- SEO評価の著しい低下 サイトが改ざんされたり、マルウェアが仕込まれたりすると、Google からの評価が著しく低下し、検索結果に表示されなくなったり、「このサイトは危険です」といった警告が表示されたりします。

- サーバーリソースの浪費 攻撃が続くだけでも、サーバーに多大な負荷がかかります。これにより、サイトの表示速度が極端に遅くなったり、最悪の場合、サーバーがダウンしてサイトにアクセスできなくなったりします。

これらの被害は、一度発生すると復旧に多大な時間とコスト、そして労力がかかります。そうなる前に、確実な対策を講じることが何よりも重要です。

【SiteGuardで解決】ブルートフォースアタック徹底対策

ここからは、ブルートフォースアタックからあなたの WordPress サイトを守るための、具体的で効果的な対策をご紹介します。

結論から言うと、「SiteGuard WP Plugin」を導入し、正しく設定することが最も簡単で確実な方法です。

対策1:【最重要】総合セキュリティプラグイン「SiteGuard」を導入する

まず最初に行うべきことは、「SiteGuard WP Plugin」のインストールです。このプラグインは、ブルートフォースアタック対策に必要な機能がすべて詰まったオールインワン・パッケージで、しかも無料で利用できます。日本語に完全対応しているため、初心者の方でも直感的に操作できます。

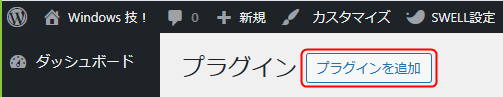

WordPress の管理画面から「プラグイン」>「プラグインを追加」と進み、

「SiteGuard WP Plugin」と検索してインストール・有効化しましょう。

対策2:SiteGuardでログインページを隠す(ログインページ URL 変更)

有効化すると、SiteGuard は自動的にログインページの URL を「wp-login.php」からランダムな文字列に変更します。これにより、攻撃者は攻撃の入り口である「ドア」そのものを見つけられなくなります。これはブルートフォースアタック対策において絶大な効果を発揮します。

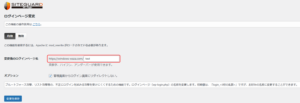

- 設定場所:「SiteGuard」>「ログインページ変更」

- 注意点: 変更後のログイン URL は必ずブックマークしておきましょう。忘れてしまうと自分もログインできなくなります。(もし忘れても、サーバー管理用のコントロールパネル「cPanel」などからログインできます。)

- 「有効」を選択し、「変更を保存」をクリックすることを忘れないで下さい。

必ずオプションの「管理画面からログイン画面にリダイレクトしない。」にチェックを入れてください。

これにチェックを入れると、ログインしていないユーザーが「ドメイン名/wp-login.php」や「ドメイン名/admin」からアクセスしても、ログインページにリダイレクトされず、404ページを返すようになります。

対策3:SiteGuard の画像認証でボットを撃退する

次に、ログインページに「画像認証(CAPTCHA)」を設定します。これにより、人間かプログラム(ボット)かを判別し、ボットによる自動的なログイン試行を完全にシャットアウトします。

- 設定場所:「SiteGuard」>「画像認証」

- ポイント: デフォルトで「ひらがな」の画像認証が設定されています。これは海外の攻撃ボットには解読が極めて困難なため、非常に効果的です。

サイトでコメント機能を有効にしている場合、コメントページに画像認証を設定すると、お使いのプラグイン(キャッシュ関連)が原因で正しい文字を入力しても、コメント送信時に画像認証に失敗することがあります。

対策4:SiteGuard のログインロックで試行を無力化する

画像認証を突破しようとする執拗な攻撃者に対しては、「ログインロック」機能が有効です。一定回数ログインに失敗した接続元(IPアドレス)を、一定時間アクセスできないようにブロックします。

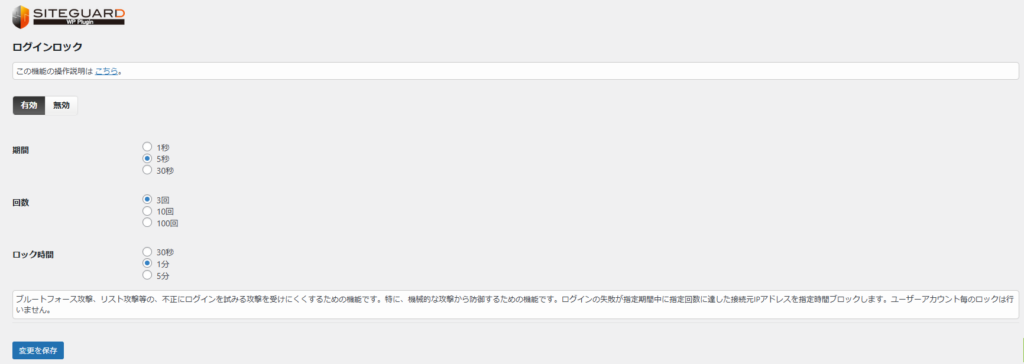

- 設定場所: 「SiteGuard」>「ログインロック」

- 推奨設定:

期間:30秒回数:3回ロック時間:5分に設定するのがおすすめです。

期間・回数・ロック時間とは?ロックの仕組み

期間:30秒 回数:3回 ロック時間:5分 の設定は、「最後の失敗から遡って 30秒以内に、合計 3回の失敗があった場合」に 5分間ロックがかかる、という仕組みです。

具体的な例で見てみましょう。 (現在の時刻が 22:31 だとします)

ロックがかかる例

- 22:31:05 → 1回目のログイン失敗

- (まだ何も起きません)

- 22:31:15 → 2回目のログイン失敗

- (まだ何も起きません。30秒以内の失敗は合計2回です)

- 22:31:30 → 3回目のログイン失敗

- ここでロックがかかります!

- 理由: 最後の失敗(22:31:30)から遡って 30秒以内に、合計 3回の失敗があったため。(最初の失敗から 3回目の失敗までの間隔は 25秒間)

ロックされない例

- 22:31:05 → 1回目のログイン失敗

- (まだ何も起きません)

- 22:31:15 → 2回目のログイン失敗

- (まだ何も起きません)

- (少し時間が経って…)

- 22:31:40 → 3回目のログイン失敗

- この場合は、ロックされません。

- 理由: 最後の失敗(22:31:40)から遡って 30秒以内(つまり 22:31:10 以降)の失敗は、22:31:15 のものと合わせて合計 2回だからです。22:31:05 の失敗は古すぎてカウントから外れます。

このように、常に最新のログイン失敗から過去 30秒間を振り返って回数をチェックする仕組みになっています。

対策5:XML-RPC 機能を無効化する

XML-RPC は、WordPress の「裏口」のようなものです。

Webブラウザー以外のアプリケーションが WordPress に接続し、記事を投稿したり管理したりするために作られた古い仕組みです。

しかし、この仕組みにはセキュリティ上の弱点(脆弱性)があり、現在では攻撃の標的になりやすくなっています。

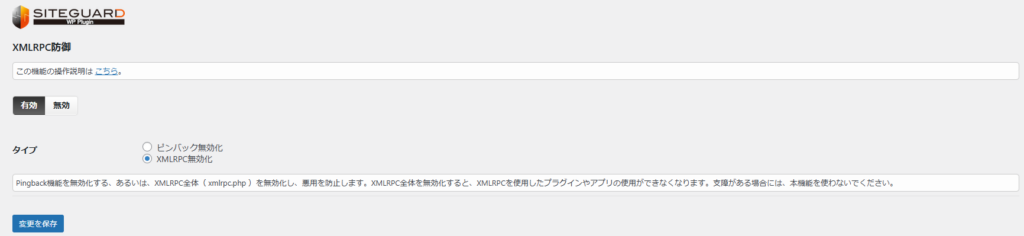

- 設定場所: 「SiteGuard」>「XMLRPC防御」

- 推奨設定: 「XML-RPC機能を無効化」を選択

XML-RPC とは、外部のアプリケーションが WordPress と通信するための「リモコン」のような仕組み(プロトコル)です。

この仕組みを使うと、スマートフォンの公式アプリやパソコンのブログ編集ソフトから、Webブラウザーを開かずに記事を投稿したり、サイトを管理したりできます。

もともとは遠隔操作を便利にするために作られましたが、設計が古いため、以下のようなセキュリティ上の弱点を抱えています。

- ブルートフォース攻撃の効率化: 攻撃者が一度のリクエストで大量のパスワードを試すことができ、ログイン情報を突破されやすくなります。

- DDoS攻撃への悪用: サイトが乗っ取られていなくても、他のサイトを攻撃するための「踏み台」として利用されてしまう危険性があります。

現在、この役割はより新しく安全な「REST API」という仕組みに引き継がれています。しかし、WordPress には下位互換性のために XML-RPC の機能が残されており、これが攻撃の標的になりやすいため、多くの場合は無効化することが推奨されます。

対策6:2段階認証(2FA)で防御を完璧にする

SiteGuard は 2段階認証機能を持っていませんが、さらにセキュリティを追求するなら、専用プラグインで追加することをおすすめします。ID/パスワードに加えて、スマートフォンアプリなどで生成される「ワンタイムパスワード」が必要になるため、不正ログインをほぼ 100% 防ぐことができます。

SiteGuard が「家の周りを囲う頑丈な塀」だとすれば、2段階認証は「玄関のドアに付ける、鍵と指紋認証の両方が必要な特殊ロック」です。この 2つを組み合わせることで、セキュリティは飛躍的に向上します。

- 推奨プラグイン: Wordfence Login Security

2段階認証(2FA)の導入手順

ここでは、無料で利用できる「Wordfence Login Security」を使った 2段階認証の設定方法を解説します。設定は 5分ほどで完了します。

必要なもの

- スマートフォン

- 認証アプリ(Google Authenticator)

- まだインストールしていない場合は、お使いのスマホのアプリストアから事前にダウンロードしておきましょう。

手順1:プラグインのインストール

- WordPress の管理画面で「プラグイン」>「プラグインを追加」を選択します。

- 検索ボックスに「Wordfence Login Security」と入力します。

- 表示されたプラグインの「今すぐインストール」をクリックし、続いて「有効化」します。

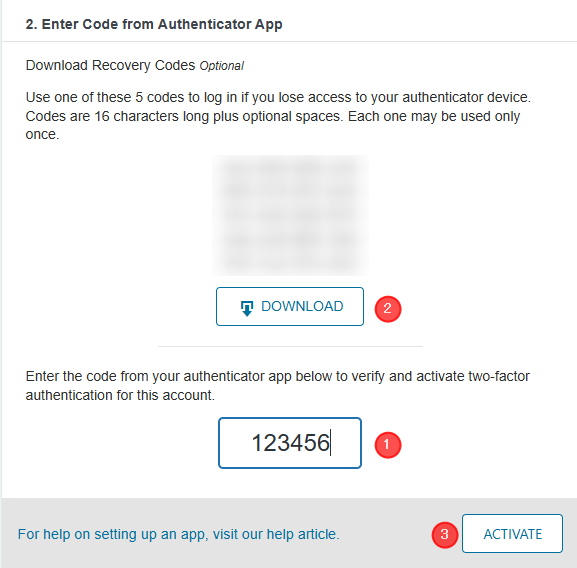

手順2:2段階認証の設定

- 有効化すると、左側のメニューに「Login Security」が追加されるので、それをクリックします。

- 2段階認証の設定画面が表示されます。QRコードが表示されていることを確認してください。

手順3:認証アプリとの連携

- スマートフォンで、事前にインストールしておいた認証アプリ(Google Authenticator)を起動します。

- アプリの「+」ボタンをタップし、「QRコードをスキャン」を選択します。

- スマートフォンのカメラで、パソコンの画面に表示されている QRコードを読み取ります。

- アプリに「WordPress (あなたのサイト名)」のようなアカウントが追加され、6桁の数字が表示されれば成功です。この数字は 30秒ごとに自動で更新されます。

手順4:連携の完了とリカバリーコードの保存

- アプリに表示されている 6桁の数字を、パソコン画面の

2.Enter Code from Authenticator Appの一番下の欄に入力します。 Downloadボタンをクリックし、リカバリーコードをダウンロードします。これは、スマホを紛失した際などに 2段階認証を解除するための非常に重要なコードです。必ず安全な場所に保管してください(印刷して保管するのがおすすめです)。- 最後に、

Activateボタンをクリックします。

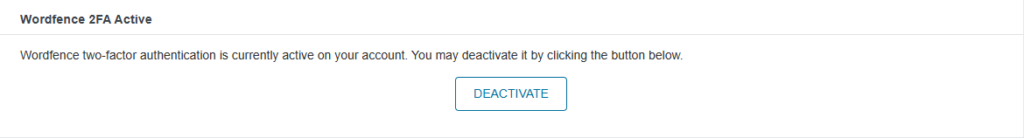

ページが更新され、「Wordfence two-factor authentication is currently active on your account. You may deactivate it by clicking the button below.」と表示されていれば設定は完了です。

次回から WordPress にログインする際は、ユーザー名とパスワードを入力した後に、認証アプリに表示される 6桁のコードの入力が求められるようになります。

対策7:推測されにくいユーザー名と強力なパスワードを設定する

プラグインに頼るだけでなく、セキュリティの基本も重要です。

- ユーザー名: 「admin」は絶対に使用しない。

- パスワード: 大文字、小文字、数字、記号をすべて含めた 12文字以上のものにし、パスワード管理ツールなどで安全に管理しましょう。

対策8:WordPress とプラグイン、テーマを常に最新に保つ

管理画面に更新通知が表示されたら、必ずバックアップを取った上で、速やかに更新を行いましょう。古いバージョンの脆弱性を突かれる攻撃を防ぐことができます。

Windows PC も無関係ではない!クライアント側のセキュリティ

普段お使いの Windows PC がウイルスに感染し、PC に保存された ID やパスワードが盗まれてしまっては元も子もありません。

- パスワードの管理: Webブラウザーのパスワード管理機能や、専用の管理ソフトを活用しましょう。

- ブラウザーのセキュリティ: Google Chrome や Microsoft Edge などの Webブラウザーを常に最新の状態に保ちましょう。

- PC のウイルス対策: Windows 標準の「Microsoft Defender」を有効(デフォルトで有効)にするか、市販のセキュリティソフトを導入しましょう。

まとめ

今回は、WordPress サイトを狙うブルートフォースアタックの脅威と、その最も効果的な対策として「SiteGuard WP Plugin」の活用法を解説しました。

ブルートフォースアタック対策のポイント

- 攻撃は無差別に行われ、誰のサイトも標的になりうる。

- 無料プラグイン「SiteGuard」を一つ入れるだけで、防御力が劇的に向上する。

- 「ログインページ変更」「画像認証」 の 2つが特に効果絶大。

- 複数の対策を組み合わせる「多層防御」がセキュリティの鍵。

ログイン履歴に不審な記録を見つけて不安に感じた今が、セキュリティを見直す絶好の機会です。この記事を参考に「SiteGuard WP Plugin」を導入・設定し、悪意ある攻撃をシャットアウトして、安心してサイト運営を続けていきましょう。

コメント